السهوب توفر نطاق واسع من إنتل والمنتجات الأمنية والخدمات الإلكترونية التي تناسب في المجالات التالية: إدارة المخاطر, المشورة القانونية التكنولوجيا, مركز العمليات الأمنية (SOC), تبادل البيانات الأمن والتهديد إنتل, البحث والتطوير (R&D), الاستشارات الأمنية السيبرانية كخدمة, التدريب والتعليم, من بين أمور أخرى.

هي خدماتنا ومنتجاتنا متوفرة 24/7. اتصل بنا الآن إذا كنت بحاجة إلى بناء القدرة الخاصة بك أو لأية معلومات إضافية. ونحن سوف نعود اليكم في غضون 24 ساعات.

-

Digital Forensics and Investigations

Digital Forensics & Investigations in UAE and MENA Protect your organization from cyber threats and internal risks with our expert…

-

البرمجيات الخبيثة, Ransomware وإزالة Rootkit

لماذا البرامج الضارة, Ransomware وإزالة Rootkit? الفدية, التهديدات المستمرة المتقدمة (APTs), والبرامج الضارة الأخرى لا تزال أكثر الهجمات الإلكترونية شيوعًا…

-

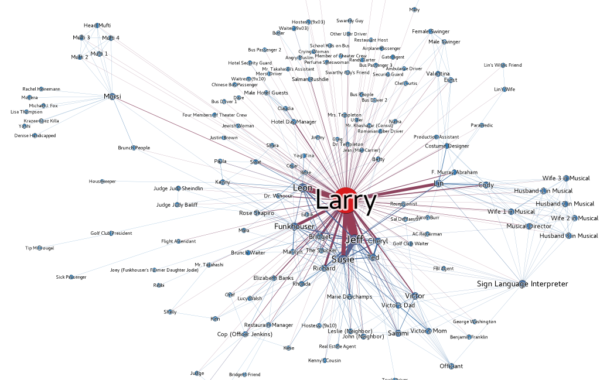

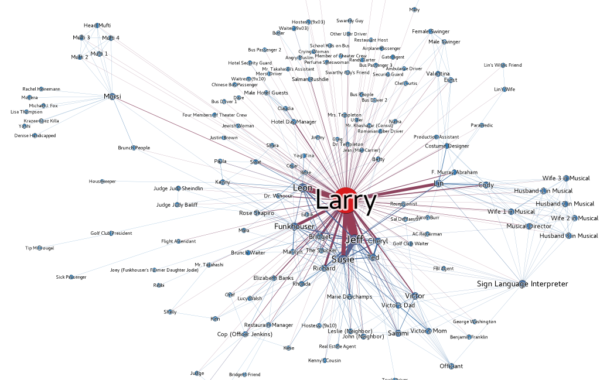

اكتشاف الجمهور

لماذا ديسكفري العامة لجمع المعلومات الاستخباراتية? قراصنة استخدام الإنترنت لتحديد مواطن الضعف أو حتى لنشر معلومات حساسة حول…

-

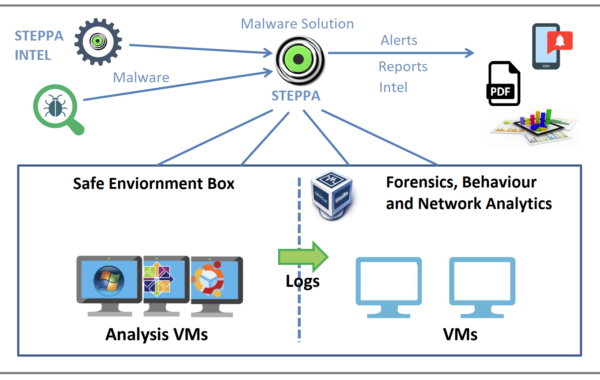

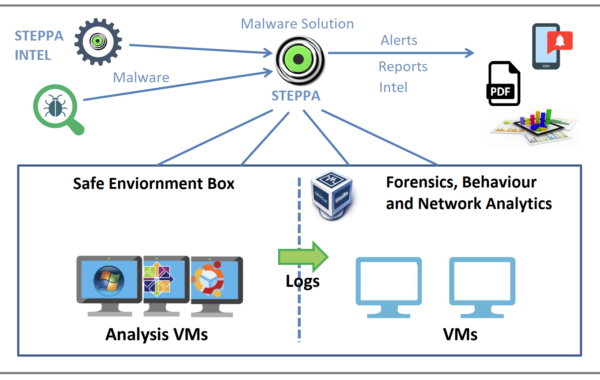

حل تحليل البرامج الضارة

لماذا حل تحليل البرمجيات الخبيثة? لا تزال البرامج الضارة تشكل التهديد الأول للأمن السيبراني. على هذا النحو, حل تحليل البرامج الضارة Steppa…

-

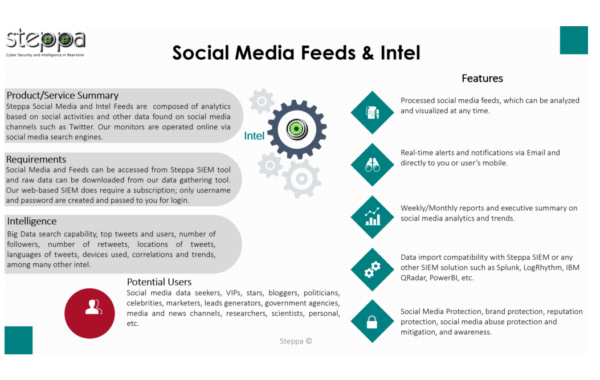

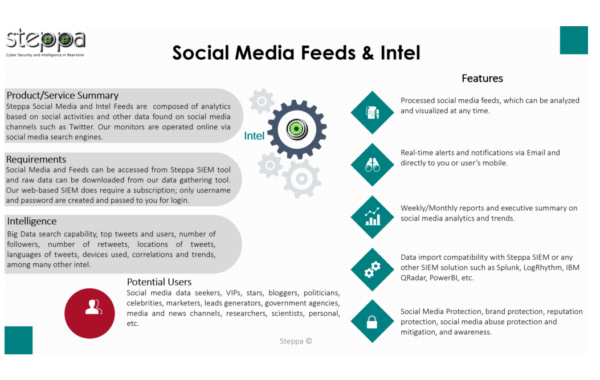

وسائل الإعلام الذكاء الاجتماعي

وسائل الاعلام الاجتماعية تحليلات لذكاء الأعمال, العلامة التجارية وتحديد حماية. هذه الخدمة لقطاع الأعمال, مشاهير, المدونين, وسائل الإعلام, مبيعات, تسويق…

-

وسائل الاعلام الاجتماعية الخلاصات & تحليلات

على المدى "الاستخبارات وسائل الاعلام الاجتماعية" (SMI) يشير إلى مجموعة من الأدوات والخدمات. هذا الأخير يمكّن الشركات من الاستجابة…

-

التدقيق والامتثال IT

المدققين Steppa IT تسمح عملك لتكون متوافقة مع المعايير الوطنية والدولية.

-

SIEM السهوب

النفوذ السهوب SIEM (أمن المعلومات وإدارة الأحداث) تصور, المخاطر, تحليل والرد على أنشطة الانترنت في الوقت الحقيقي.

-

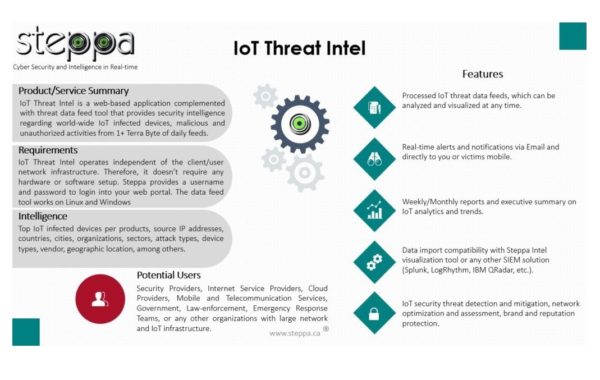

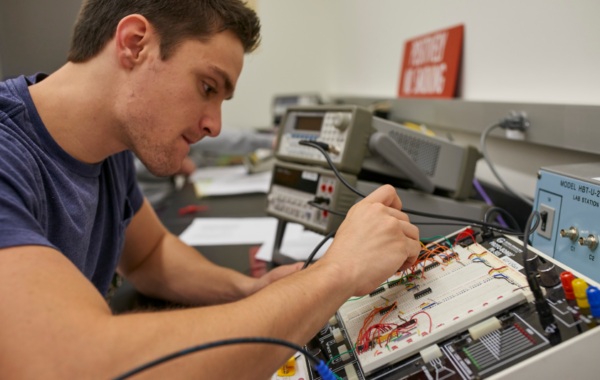

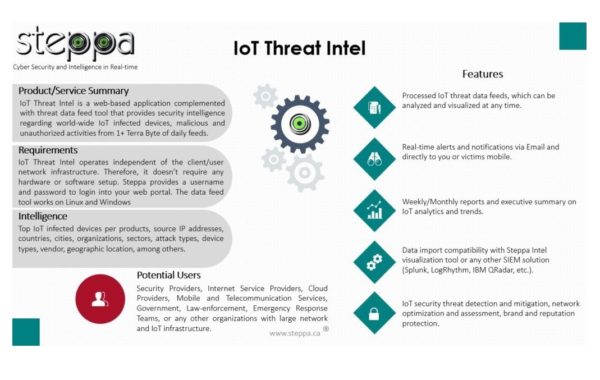

الاستخبارات تقنيات عمليات – تهديد إنتل

الاستخبارات لماذا تقنيات عمليات? في الحقيقة, وفقا لخبراء, سيكون هنالك 41 مليار إنترنت الأشياء (تقنيات عمليات) الأجهزة بواسطة 2027. …

-

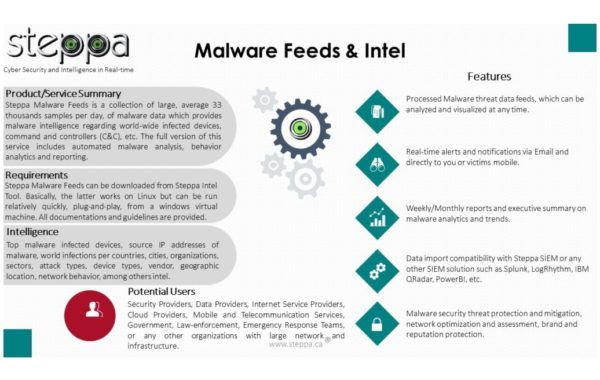

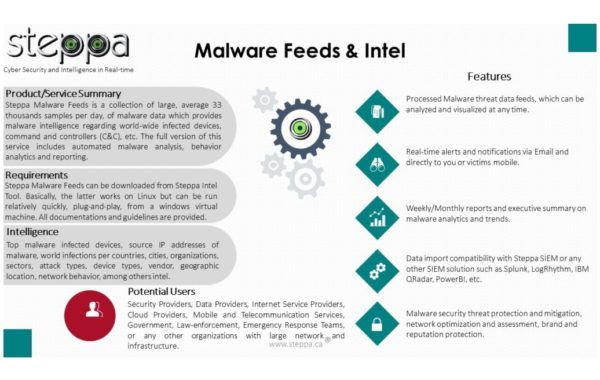

التهديد الخبيثة إنتل – قواعد البيانات

البرامج الضارة التهديد إنتل هو تطبيق على شبكة الإنترنت تستكمل مع عينة البرمجيات الخبيثة إس المقدمة عبر أداة Steppa إنتل. علاوة على ذلك, الأداة…

-

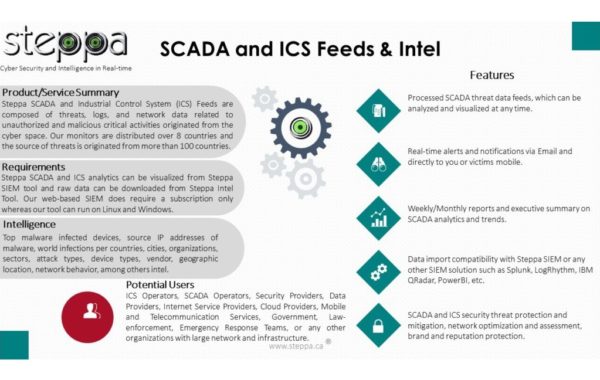

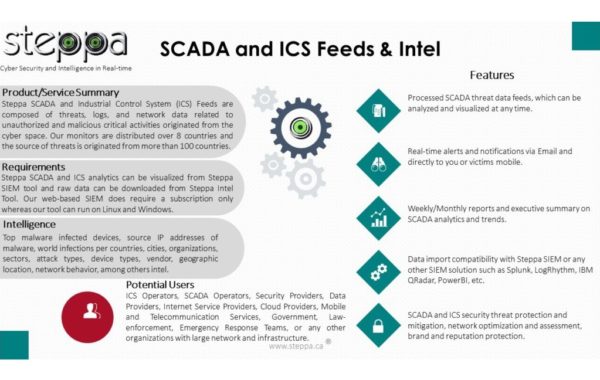

SCADA التهديد إنتل – قواعد البيانات

يحتوي هذه البيانات الأنشطة OT الإنترنت المشبوهة والخبيثة ضد أنظمة التحكم SCADA والصناعية. هذه الأنظمة تعمل في…

-

كشف Steppa والوقاية منها

في الوقت الحقيقي والكشف الآلي ومنع الاختراقات, البرمجيات الخبيثة, مسح, دوس وغيرها من التهديدات ضد خوادم, المواقع, والأصول الحرجة…

-

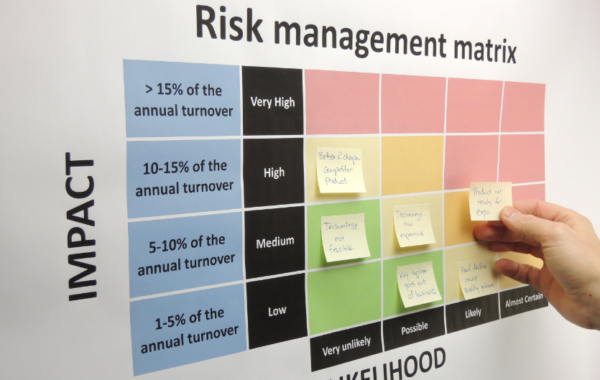

الضعف التقييم وPentest

لماذا الضعف التقييم وPentest? الضعف التقييم وPentest (اختبار الاختراق) ربما تكون معظم تقنيات التقييم المستخدمة الأمن. لان…

-

استشارات الأمن السيبراني

لماذا الأمن السيبراني التشاور الخدمة في Steppa? Steppa الأمن السيبراني خدمة الاستشارات يمكن أن تساعدك على تطوير القدرة الخاصة بك. علاوة على ذلك,…